John the Ripper adalah salah satu alat populer dalam dunia keamanan siber, khususnya untuk pengujian kekuatan password. Alat ini sering digunakan oleh profesional keamanan untuk melakukan serangan bruteforce dan mendeteksi kerentanan terkait enkripsi dan hash password. Artikel ini akan membahas secara mendalam tentang John the Ripper, cara kerjanya, dan mengapa alat ini penting dalam pentest (pengujian penetrasi).

Apa Itu John the Ripper?

John the Ripper adalah password cracker yang dirancang untuk mendeteksi dan mengeksploitasi kelemahan dalam sistem autentikasi. Alat ini awalnya dikembangkan untuk mendeteksi kelemahan di dalam Unix tetapi kemudian berkembang menjadi alat multi-platform yang mendukung sistem operasi Linux, Windows, macOS, dan lainnya. Penggunaan utamanya adalah untuk memecahkan password hash dan melakukan uji keamanan password secara intensif.

Keunggulan John the Ripper:

- Multi-platform: Dapat digunakan di berbagai sistem operasi.

- Gratis dan Open-source: Kode sumber terbuka sehingga komunitas bisa berkontribusi untuk meningkatkan fungsionalitas.

- Mendukung berbagai format hash: Seperti MD5, SHA-1, LM hash, dan lainnya.

- Modular: Mudah dikustomisasi dan diperluas.

Bagaimana John the Ripper Bekerja?

John the Ripper menggunakan dua metode utama untuk cracking password:

- Serangan Bruteforce: Metode ini mencoba semua kombinasi password yang mungkin hingga menemukan kecocokan. Walaupun ini adalah metode yang paling lambat, ini juga paling menyeluruh karena mencoba setiap kemungkinan.

- Serangan Kamus (Dictionary Attack): Metode ini menggunakan daftar kata yang sudah diketahui (seperti file kamus) dan mencocokkannya dengan hash password yang ingin dipecahkan. Ini jauh lebih cepat dibandingkan bruteforce jika passwordnya sederhana.

Cara Menggunakan John the Ripper

Untuk menggunakan John the Ripper, pertama-tama Anda perlu mengunduhnya dari situs resminya atau dari repositori distribusi Linux seperti Kali Linux. Berikut langkah-langkah dasar untuk menjalankan alat ini:

- Instalasi:

Di Linux, Anda bisa menginstalnya melalui perintah:

sudo apt-get install john- Menjalankan Cracking:

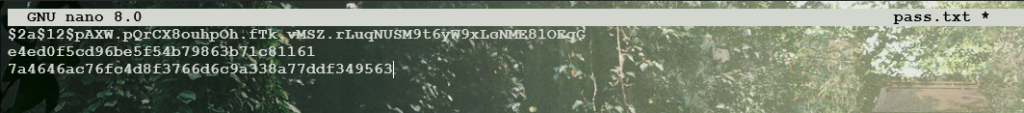

Jika Anda sudah memiliki file password hash, misalnya filepass.txt, kalian bisa menjalankan John the Ripper dengan perintah berikut dan ini contoh list password yang saya buat

john password.txt- Melihat Hasil:

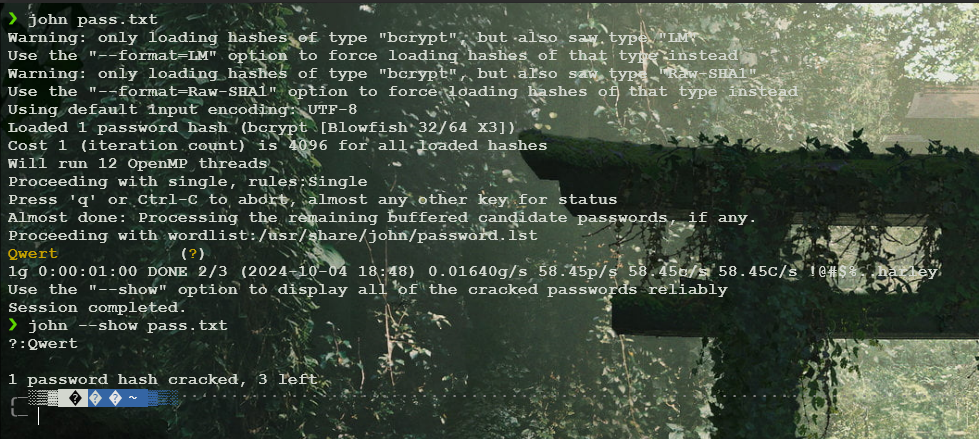

Setelah proses cracking selesai, Anda bisa melihat password yang ditemukan dengan perintah di bawah gambar ini, dan kalian bisa melihat hasilnya password ketika list tersebut adalah Qwert

john --show password.txtFormat Hash yang Didukung oleh John the Ripper

Salah satu kekuatan John the Ripper adalah kemampuannya untuk mendukung berbagai format hash. Alat ini dapat memecahkan hash dari format populer seperti:

- DES: Data Encryption Standard.

- MD5: Message Digest Algorithm 5.

- SHA-1: Secure Hash Algorithm 1.

- LM Hash: Biasanya digunakan oleh sistem operasi Windows lama.

Dengan dukungan berbagai format hash ini, John the Ripper menjadi alat yang sangat fleksibel dalam pengujian keamanan dan audit password.

John the Ripper untuk Pengujian Keamanan

John the Ripper tidak hanya digunakan untuk penetration testing atau ethical hacking, tetapi juga sering digunakan oleh admin sistem untuk memastikan bahwa password yang digunakan di jaringan atau organisasi mereka cukup kuat. Dengan meningkatnya serangan siber yang memanfaatkan password yang lemah, memastikan keamanan password adalah langkah penting dalam menjaga sistem tetap aman.

Beberapa penggunaan John the Ripper dalam pengujian keamanan adalah:

- Audit Password Internal: Memastikan bahwa semua pengguna menggunakan password yang kuat.

- Memverifikasi Kebijakan Password: Apakah kebijakan password perusahaan sudah cukup ketat?

- Pengujian Penetrasi (Pentest): Menggunakan John the Ripper dalam rangka mengidentifikasi kelemahan autentikasi di berbagai sistem dan aplikasi.

Kesimpulan

John the Ripper adalah alat yang kuat dan fleksibel untuk cracking password serta pengujian keamanan. Dengan kemampuan mendukung berbagai format hash dan fleksibilitas yang tinggi, alat ini sering digunakan oleh profesional keamanan siber untuk melakukan pengujian kekuatan password dan audit keamanan. Jika Anda terlibat dalam dunia cybersecurity atau penetration testing, memahami cara kerja John the Ripper dan menggunakannya dengan benar adalah keterampilan penting.

FAQ Tentang John the Ripper

1. Apakah John the Ripper legal digunakan?

Penggunaan John the Ripper legal selama digunakan dengan izin dari pemilik sistem yang diuji. Penggunaan tanpa izin bisa melanggar hukum dan dianggap sebagai aktivitas ilegal.

2. Apakah John the Ripper bisa memecahkan semua jenis password?

Tidak. Keberhasilan tergantung pada kekuatan dan kompleksitas password serta format hash yang digunakan.

3. Apakah ada alternatif lain untuk John the Ripper?

Ya, beberapa alternatif lain yang populer adalah Hashcat, Hydra, dan Cain & Abel.

credit note by Maulana AdminIsh.